-

国内最大IT社区CSDN被挂马,CDN可能是罪魁祸首?

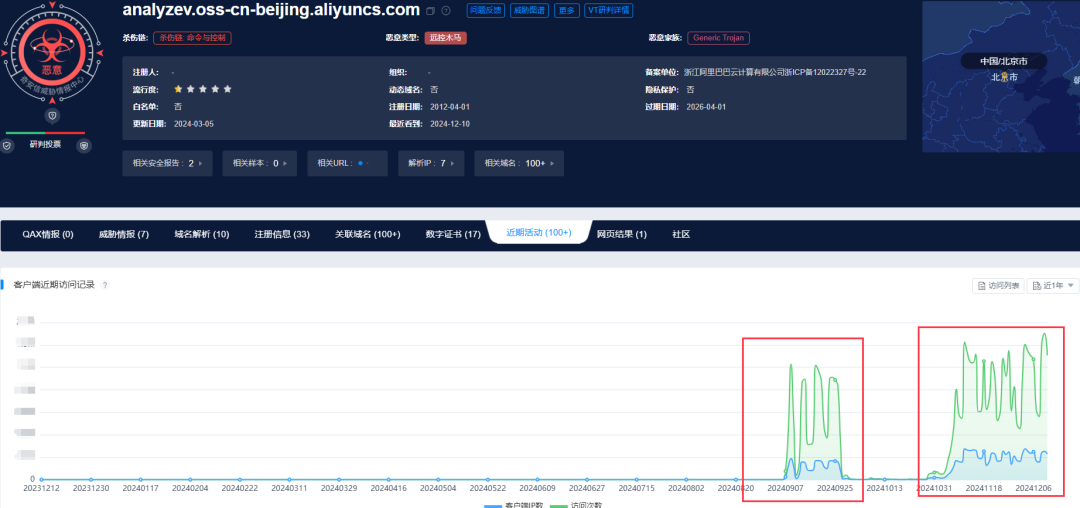

国内最大IT社区CSDN被挂马,CDN可能是罪魁祸首?奇安信威胁情报中心在日常监控中观察到 analyzev.oss-cn-beijing.aliyuncs.com 恶意域名的访问量从 9 月初陡增,一直持续到 9 月底,在此期间并没有观察到可疑的 payload,只有一些

-

Apache Struts文件上传漏洞 (CVE-2024-53677) 安全风险通告

Apache Struts文件上传漏洞 (CVE-2024-53677) 安全风险通告Apache Struts 2是一个用于开发Java EE网络应用程序的开放源代码网页应用程序架构。它利用并延伸了Java Servlet API,鼓励开发者采用MVC架构。

-

工信部:关于防范新型勒索病毒Ymir的风险提示

工信部:关于防范新型勒索病毒Ymir的风险提示 近日,工业和信息化部网络安全威胁和漏洞信息共享平台(CSTIS)监测到一种新型勒索病毒Ymir,主要针对工业企业和信息技术相关企业,可能导致数据窃取和业务中断等安全风险。

-

美国报告揭示俄罗斯战略信息攻击:从攻击方法到战略效果

美国报告揭示俄罗斯战略信息攻击:从攻击方法到战略效果2024年10月24日,美国网安公司“Recorded Future”发布报告《造成灾难性后果的俄罗斯战略信息攻击》(Russian Strategic Information Attack for Catastroph

-

最危险的网络攻击:云勒索软件

最危险的网络攻击:云勒索软件近年来,云勒索软件成为网络安全领域最具威胁性的攻击手段之一,全球各类规模的云存储企业都深受其害。云基础设施巨大的攻击面以及存储的海量敏感数据,为网络犯罪组织提供了前所未有的“丰厚回报”,使其成为勒索软件团伙追逐的高利润目

-

个人信息保护合规审计:个人信息删除落地与审计

个人信息保护合规审计:个人信息删除落地与审计 《个人信息保护法》第54条规定,个人信息处理者应当定期对其处理个人信息遵守法律、行政法规的情况进行合规审计。2023年8月3日,国家网信办发布《个人信息保护合规审计管理办法(征求意见稿)》,明确了个人信息保护合规审计的具体要求、形式等内容。

-

Forrester:Akamai创新微分段技术引领企业安全升级,实现 152%高ROI

Forrester:Akamai创新微分段技术引领企业安全升级,实现 152%高ROI 近日,Akamai发布的最新研究显示,Akamai Guardicore Segmentation 帮助一家综合性企业(基于受访客户)在三年的时间内总计获得了 960 万美元的收益,并且在不到六个月的时间内就实现了投资回报。

-

Fortinet发布《2025年网络威胁趋势预测报告》 揭秘四大威胁挑战

Fortinet发布《2025年网络威胁趋势预测报告》 揭秘四大威胁挑战 近日,全球网络安全提供商Fortinet震撼发布了其年度力作——《2025年网络威胁趋势预测报告》。这份报告犹如一面透视镜,不仅深刻剖析了当前网络攻击的狡猾多变与步步紧逼,更如同一盏明灯,照亮了未来几年网络安全战场上可能潜藏的未知威胁。接下来,让我们一同深入这份报告的精髓,揭开未来网络战场的神秘面纱。

-

榜上有名!360入选2024年天津市网络安全应用场景优秀案例

榜上有名!360入选2024年天津市网络安全应用场景优秀案例 近日,2024年天津市网络安全应用场景优秀案例评审结果揭晓。360数字安全集团凭借《面向信创产业集群的网络安全托管运营服务中心》、《企业数智化的安全防护底座:网络安全托管运营服务新模式》两大案例,成功入选“信创应用推广”与“创新网络安全服务模式”两大类别,成为唯一同时荣获两项殊荣的安全企业。

-

只需一个暗号,即可戳穿语音克隆骗局

只需一个暗号,即可戳穿语音克隆骗局近年来,随着生成式人工智能的飞速发展,语音克隆、图片克隆甚至视频克隆(数字人)等深度伪造技术不断成熟,已经成为电信诈骗、“杀猪盘”网络诈骗等网络犯罪团伙的热门工具。如何识别和防范足可以假乱真的语音克隆已经成为提高民众安全