研究人员发现Mirai源代码中反制漏洞

责编:mhshi |2016-10-31 14:37:14Invincea Labs研究主管Scott Tenaglia表示,他已经在Mirai物联网恶意软件的源代码中找到了一个bug,可用于阻止该僵尸网络发起的某种类型的DDoS攻击。上周末,Tenaglia发现一个内存泄露问题,允许被DDoS攻击方能够发起反击,阻断来自被Mirai感染的僵尸机器的恶意流量。遗憾的是,此举仅能应对基于HTTP的DDoS攻击,而不是基于DNS的攻击类型(10月21-22日,DNS服务器提供商Dyn就被后者给击垮)。

Tenaglia在一篇技术博客文章中解释称,这个缓冲区溢出漏洞会在被Mirai恶意软件感染的设备“处理一个来自被DDoS目标的响应”时发生。

这会导致其产生一个内存区段错误(SIGSEV),反过来引发该僵尸网络DDoS攻击过程的崩溃,洪水般涌来的特定数据包就会戛然而止。

Tenaglia表示,该bug无法移除被感染设备上的Mirai恶意软件,只是阻止其发动攻击。从技术层面上来说,尽管该bug相当“低级”,但提供DDOS防御方案的企业仍可借助它来缓解Mirai僵尸网络的影响。

想要避免Mirai恶意软件,唯一的办法是观察设备上的Telnet端口是否还敞开着、以及用户仍在使用出厂默认的密码。处于这种状态下的设备,极有可能在2-5分钟内被感染。

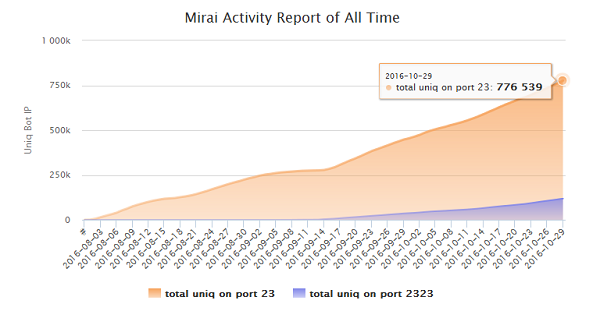

奇虎360指出:Mirai从今年9月份开始曝光,作为当前最危险的恶意软件家族成员之一,其拥有大约77.5万设备的僵尸网络,并应对Dyn、KrebsOnSecurity、法国电信服务提供商OVH的大规模DDoS攻击事件负责。

来源:cnbeta